Por Júlia Passos e Renan Ernesto.

No século XX, a humanidade passou por uma fase de intenso desenvolvimento tecnológico, coisas nunca antes pensadas se tornaram realidades e mudaram todo o contexto e o modo de vida da sociedade. Entre essas diversas inovações aquelas que sem dúvida marcaram a nossa história foram o advento da eletricidade e da computação.

Após a publicação em 1936 do artigo a Máquina de Turing, escrito pelo matemático britânico Alan Turing, os estudos sobre computação foram impulsionados e diversos computadores foram surgindo, primeiramente mecânicos e pouco tempo depois digitais. Desde então os computadores vem se tornando cada vez menores e mais rápidos, no entanto continuam seguindo a mesma lógica de funcionamento proposta pelo matemático. Seguir essa lógica implica que os computadores podem resolver problemas que uma Máquina de Turing resolveria. Entretanto, é válido ressaltar que já em 1936, a tese de Church-Turing mostrou que a Máquina de Turing é limitada a resolver problemas chamados computáveis, os quais vemos de costume em automações e programas no geral.

Além disso, os computadores atuais em sua maioria são digitais, sendo assim, são dispositivos eletrônicos que possuem em seus circuitos lógicos apenas dois estados: ligado ou desligado, verdadeiro ou falso, 1 ou 0, corrente elétrica presente ou corrente elétrica ausente. Portanto, são necessários componentes eletrônicos que assumem esses dois estados e, quanto mais desses componentes confinados em um menor espaço, em teoria, maior será o poder computacional. O problema com essa abordagem é que existe um limite físico, portanto chegará um dia em que será impossível diminuir o tamanho desses componentes sem esbarrar em fenômenos do reino quântico. Tendo em vista isso, outras abordagens de computação foram surgindo, entre elas a computação com DNA, a Máquina de Turing não determinística, e a computação quântica, que explicaremos em mais detalhes adiante.

A computação quântica, como o nome sugere, se utiliza de comportamentos quânticos para a computação, logo, é necessário primeiramente entendermos alguns conceitos e fenômenos da mecânica quântica. Tudo começou quando Thomas Young, por volta de 1901, realizou o experimento da fenda dupla*, experimento no qual partículas elementares como fótons ou elétrons são “arremessados” contra uma estrutura que possui duas fendas. A partir dos resultados inesperados desse experimento foi compreendido que quando se trata de partículas elementares, ou seja, a nível quântico, o comportamento e os fenômenos que ocorrem se diferem completamente das previsões e cálculos físicos tradicionais.

Visto que nenhuma outra área de estudo conseguia explicar tais fenômenos, foi necessária a criação de uma nova disciplina, a mecânica quântica. O princípio fundamental da mecânica quântica, também oriundo do fenômeno tratado no experimento, é a sobreposição quântica, que diz que um sistema físico, como um elétron por exemplo, existe parcialmente e simultaneamente em todos os estados teoricamente possíveis antes de ser medido.

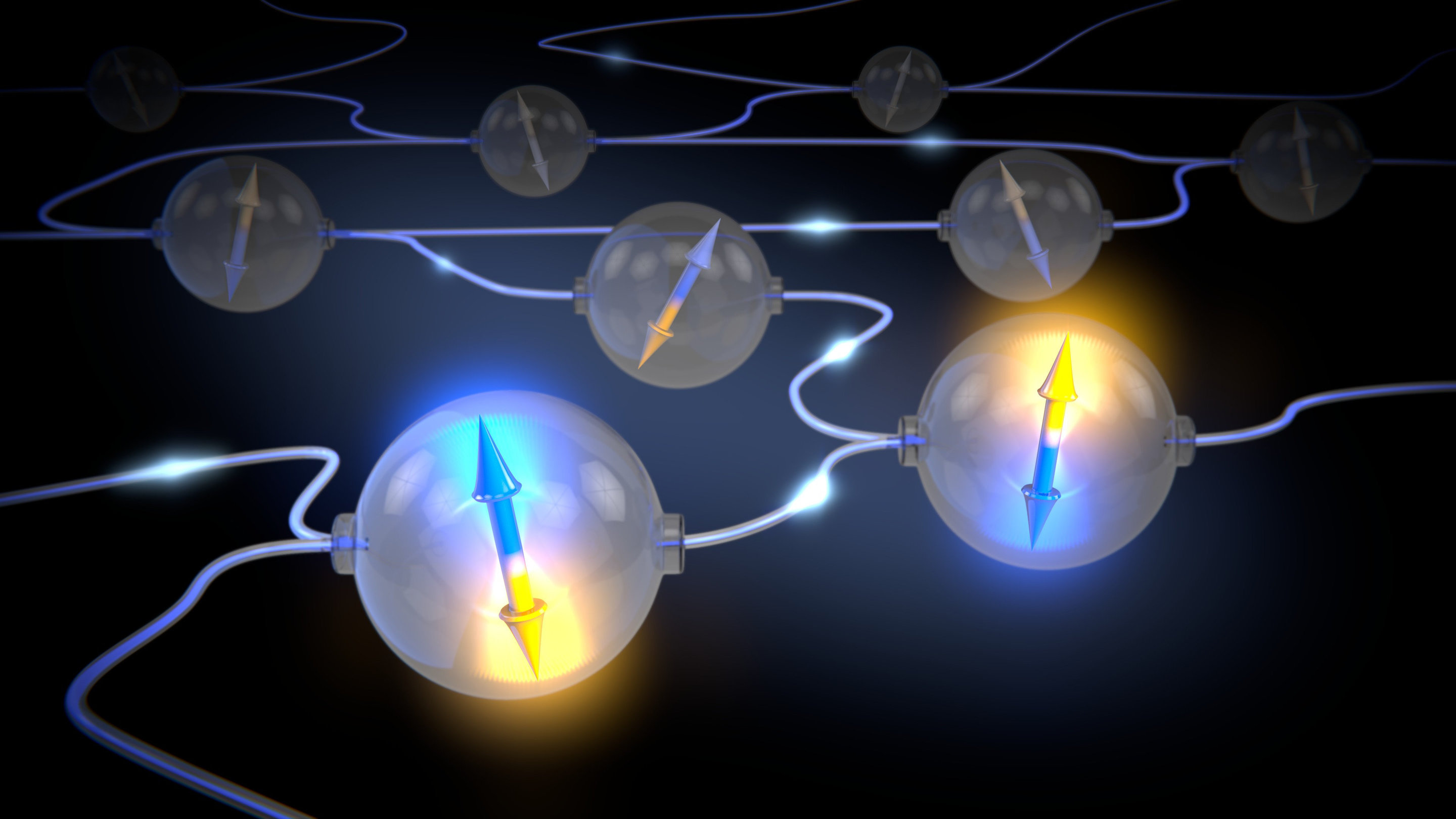

Outro fenômeno, o emaranhamento ou entrelaçamento quântico* é quando dois ou mais objetos se conectam fortemente de forma que uma parte não pode ser analisada adequadamente sem que a outra parte seja igualmente afetada, e isso ocorre independentemente da distância entre esses objetos. Imaginemos dois elétrons emaranhados, ou seja, com propriedades interligadas, sendo assim, se um elétron possui spin up – uma propriedade do comportamento do elétron em meio a um campo magnético – o outro elétron emaranhado possuirá spin down, e, como dito anteriormente, isso independe da distância desses elétrons.

Fonte: Hypescience

Dessa forma, supondo dois objetos emaranhados, ao analisarmos a propriedade de apenas um único objeto já saberemos de antemão a propriedade de ambos os objetos, ou seja, em termos de computação, precisaremos processar apenas uma parte dos dados.

Entendidos alguns fenômenos envolvidos, é possível introduzir o conceito de qubit. O qubit é uma unidade de informação quântica que, diferente dos bits tradicionais, pode assumir os valores 0, 1 ou uma sobreposição de ambos. Sendo assim, tem sua informação descrita por um vetor de espaço bidimensional sobre números complexos da forma:

![]()

Onde ![]() representa o estado do qubit,

representa o estado do qubit, ![]() e

e ![]() são os possíveis valores e α e β são geralmente números complexos.

são os possíveis valores e α e β são geralmente números complexos.

Outra importante diferença entre os bits e os qubits é que qubits podem estar entrelaçados entre si. Sendo assim, de acordo com a quantidade de qubits entrelaçados e o modo como são usados, a computação quântica, quando comparada com a tradicional, pode atingir valores extraordinários:

-

1 qubit = 2 bits

-

2 qubits = 4 bits

-

3 qubits = 8 bits (1 byte)

-

4 qubits = 16 bits

-

13 qubits = 8.192 bits (1kb)

-

23 qubits = 8.388.608 bits (1mb)

-

33 qubits = 8.589.934.592 bits (1gb)

-

43 qubits = 8.796.093.022.208 bits (1 terabyte)

-

n qubits = 2^n bits

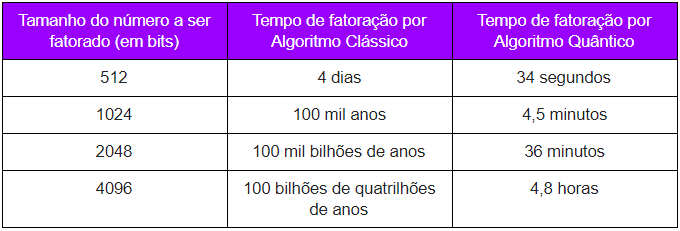

Podendo ser exponencialmente mais poderosos que os bits tradicionais, os qubits abrem margem para vários problemas antes tidos como inviáveis computacionalmente. Em 1993, o estadunidense Peter Shor formulou um algoritmo quântico capaz de decompor um número com muitos algarismos em seus fatores primos, o qual foi nomeado como algoritmo de Shor. O ponto chave é que criptografias complexas, usadas na segurança dos nossos dados, são justamente baseadas nessa fatoração, visto que a quebra da criptografia seria inviável computacionalmente. Porém, essa não é uma realidade para computadores quânticos, que por meio do algoritmo de Shor conseguiriam quebrar uma criptografia em tempo polinomial em relação ao número de bits.

Fonte: Revista Ciência Hoje, Vol. 33, n. 193, Maio de 2003.

Entretanto nem tudo está perdido, embora a criptografia atual esteja com seus dias contados, a computação quântica torna possível o surgimento de uma nova criptografia, a criptografia quântica. Muito mais segura que qualquer outro método de criptografia utilizado nas comunicações atuais, a criptografia quântica destaca-se por não necessitar de comunicações secretas prévias, como envio de chaves, pois a sua segurança se baseia em leis físicas. A maneira como essa criptografia é implementada diverge entre os existentes protocolos quânticos de comunicação, porém, a ideia principal é a utilização de um sistema físico entre os usuários do canal de comunicação, assim, caso algum intruso tente interceptá-lo, o estado quântico desse sistema será quebrado, tornando possível a identificação de uma invasão. Portanto, ainda que considerado um invasor com poder computacional ilimitado, essa criptografia permanece segura.

Além da criptografia, incríveis resultados em algoritmos de busca e otimização, simulação de sistemas quânticos e solução de sistemas lineares serão possíveis com o advento dessa nova tecnologia que em breve causará seu impacto no mundo.

*Experimento da fenda dupla: https://mybigtoe.com.br/experimento-dupla-fenda-quantica/

*Emaranhamento quântico: https://www.misteriosdouniverso.net/2015/03/o-que-e-entrelacamento-quantico.html

Referências Bibliográficas

Vignatti, André Luís; Netto, Francisco Summa; Bittencourt, Luiz Fernando. Uma Introdução à Computação Quântica. Paraná, 2004.

Simões, Davi. A Rebeldia dos Elétrons | Desmistificando a Física Quântica #01. Disponível em: <https://www.youtube.com/watch?v=8A8TE5JbqJA>

Simões, Davi. O Observador Define a Realidade? (A Sobreposição Quântica) | Desmistificando a Física Quântica #02. Disponível em: <https://www.youtube.com/watch?v=YKOo6bZ9nx4&t=969s>

Mattielo, Felipe; Silva, Gesiel Gomes; Amorim, Ronni Geraldo Gomes; da Silva, Washington Barbosa. Decifrando a Computação Quântica. Minas Gerais, 2012. Disponível em: <https://homepages.dcc.ufmg.br/~joaofnc/artigos/Computacao%20Quantica/Fundamentos/DECIFRANDO%20A%20COMPUTACAO%20QUANTICA.pdf>